FORENSIK DIGITAL

Assalamu’alaikum Wr. Wb.

Hello Everyone!!

Semoga dalam keadaan sehat selalu…

Kembali lagi di Blog saya setelah beberapa bulan lalu off.

Sebelumnya postingan saya selalu terkait dengan “Cloud†baik dari jurnal dalam maupun luar negeri, sekarang buat kalian yang suka genre Sci Fi atau Detective bisa nih dipelajari karena berkaitan dengan forensik lebih kearah digital evidence tapi yaaa... Yuk simak dan baca sampai akhir… semoga bermanfaat!!

Postingan kali ini referensi nya dari Buku Dosen Digital Forensics saya waktu berkuliah di Universitas Ahmad Dahlan (UAD) yakni Dr. Imam Riadi, M. Kom. Bisa kalian akses di link berikut: https://eprints.uad.ac.id. Beliau menulis buku Forensik Digital bersama dengan mas Bashor Fauzan Muthohirin, M. Kom.

Di dalam buku “ Forensik Digital [Forensik Email] “ bahasan meliputi: Forensik Digital, Forensik Email, Akuisisi Email, Analisis Email, Studi Kasus dan Pelaporan.

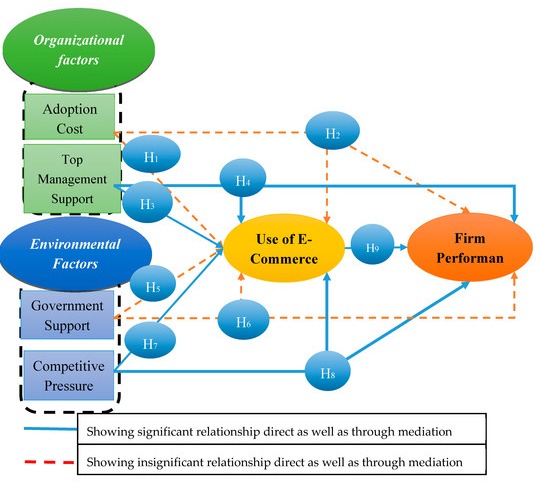

Digital Forensik adalah salah satu cabang ilmu forensik yang dapat digunakan untuk mendapatkan barang bukti pada pelaku kejahatan untuk melakukan identifikasi, menjaga keaslian, menganalisis dan memberikan laporan.

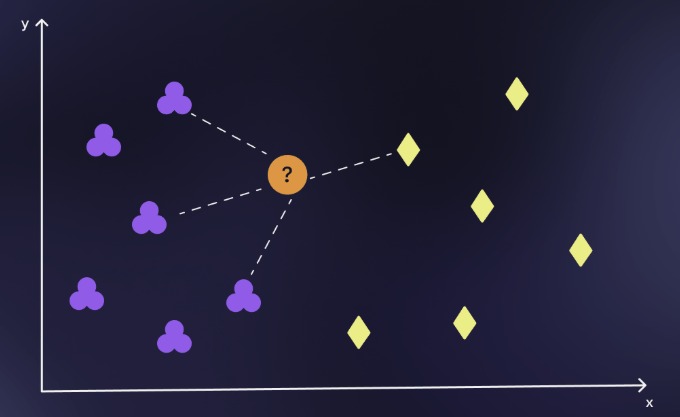

Email merupakan salah satu cara yang dapat digunakan untuk bertukar informasi seperti data, tugas dan lain-lain. Email tidak bisa dianggap aman bagi pengguna, banyak kejahatan menggunakan media email untuk menipu, memberi virus, dan lainnya. Forensik pada email dapat dilakukan dengan 2 cara yaitu Live Forensics dan Static Forensics. Berikut ringkasan gambar tentang live & static forensics seperti gambar dibawah ini:

Gambar 1. Live dan Statik Forensik

Kejahatan yang dilakukan oleh Cybercrime pasti menginggalkan barang bukti. Maka untuk mendapatkan barang bukti kita memerlukan alat yang mendapatkan barang bukti tersebut dan dapat menjaga keaslian dari barang bukti yang ditemukan. Barang bukti pada file, gambar, dokumen, pesan, email, dll. Prose mendapatkan barang bukti adalah sebagai berikut:

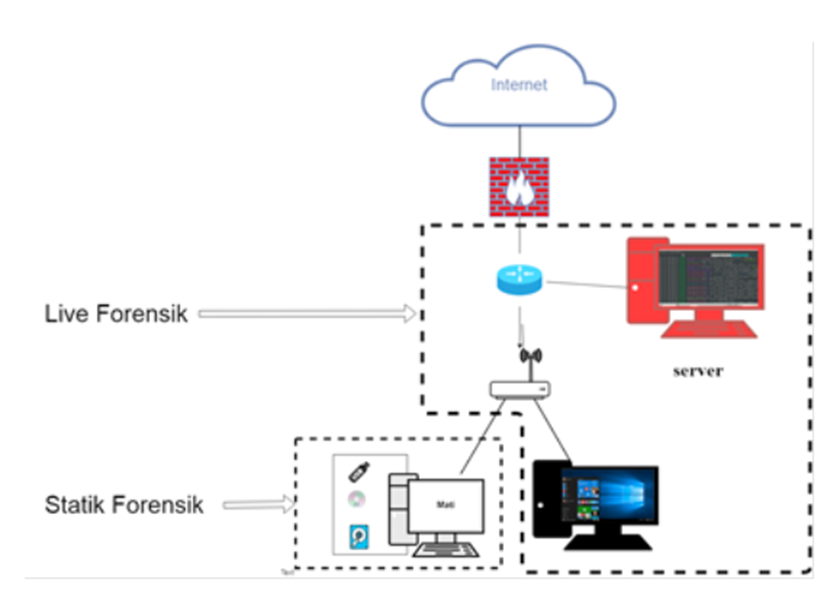

Gambar 2. Skema Pengumpulan Barang Bukti.

Gambar 2. Merupakan skema yang digunakan untuk mendapatkan barang bukti digital dengan metode live forensics. Proses capturing trafik jaringan dilakukan oleh komputer investigato dalam jaringan melalui perangkat router. Alat yang digunakan untuk capturing paket data adalah Wireshark dan Networkminer. Setelah dicapturing kemudian dilakukan acquisition pada trafik jaringan dan kemudian disimpan agar menghindari terjadinya perubahan informasi dalam proses analisis. Setelah data tersimpan maka dilakukan analisis guna untuk menemukan bukti kejahatan berdasarkan IP Address, Timestamp, Port, MAC Address. Tahap selanjutnya dilakukan proses validasi maka dilakukan proses analisis dari barang bukti digital yang ditemukan.

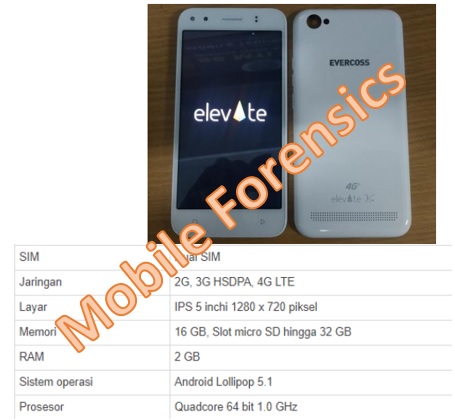

Alat dan bahan sangat diperlukan untuk melakukan proses forensik untuk mendapatkan barang bukti digital. Pada investigatoran ini menggunakan proses forensik berdasarkan metode NIST untuk mendapatkan barang bukti digital dan menggunakan metode live forensics untuk mendapatkan barang bukti.

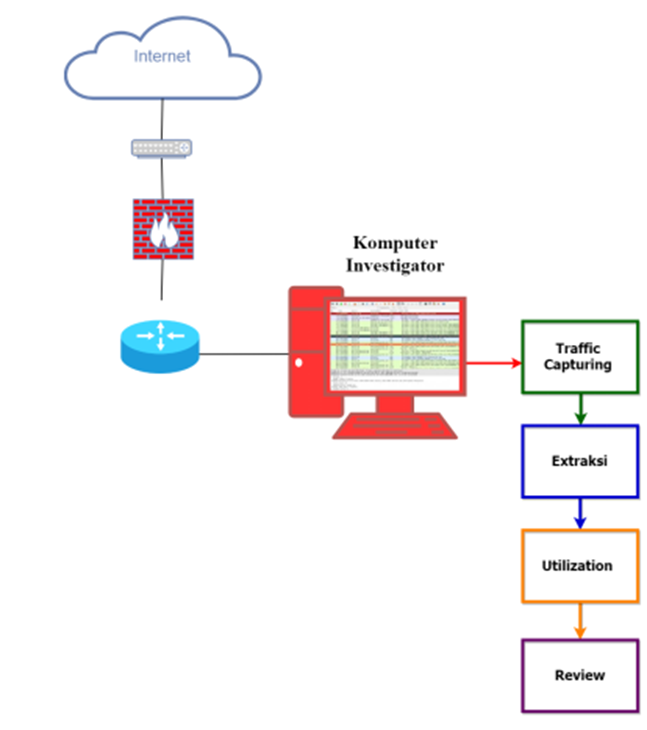

Studi Kasus: Skenario yang akan digunakan pada investigatoran ini adalah melakukan pengiriman email. Skenario dilakukan dilingkungan kampus UAD sebagai berikut:

Gambar 3. Skenario Kasus.

Gambar 3. Merupakan proses simulasi yang dimulai dari penipu melakukan pengiriman email kepada penerima. Jaringan yang digunakan adalah jaringan intranet dalam satu gedung. Kemudian masuk ke dalam server untuk di Capture paket yang melintas sebelum sampai pada penerima. Simulasi pengiriman email dilakukan melalui jaringan pada laboratorium A dan diterima oleh pengguna pada jaringan Laboratorium B.

Examination ini dilakukan secara live forensics, skenario pertama investigatoran ini menggunakan email asli yang dikirim oleh seseorang yang dapat dipertanggung jawabkan. Berikut adalah tahap investigatoran:

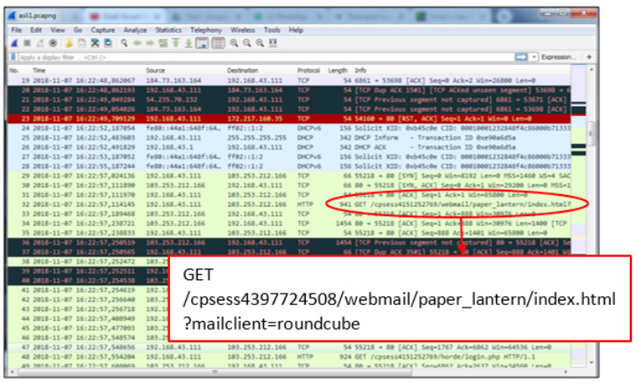

1. Examination dengan Wireshark: Wireshark merupakan alat yang mampu menangkap paket data yang melintas pada satu jaringan. Setelah dilakukan capturing maka dilakukan akuisisi log pada wireshark. Berikut ini merupakan paket yang berhasil di capturing wireshark, sebagai berikut:

Gambar 4. Capturing email asli wireshark.

Gambar 4. Merupakan prose capturing menggunakan tools wireshark. Pada lingkarang merah merupakan hasil capturing paket yang berisi informasi webmail yang melintas pada jaringan. Ditemukan informasi berupa “GET/ cpsess4397724508/webmail/paper_lantern/index.html?mailclient=roundcube†artinya bahwa wireshark berhasil dilakukan capturing paket email.

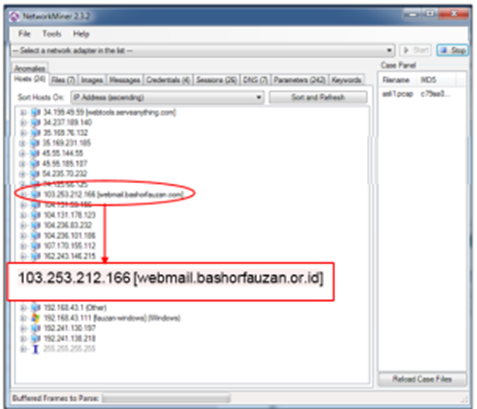

2. Examination dengan Networkminer: memiliki kemampuan yang sama dengan wireshark yaitu melakukan capturing paket data pada jaringan yang sedang berjalan. Tool ini mampu berjalan pada sistem operasi Windows 7 ultimate, berikut adalah proses examination menggunakan Networkminer, gambar merupakan hasil capturing email asli, sebagai berikut:

Gambar 5. Capturing email asli Networkminer.

Pada lingkarang merah merupakan hasil capturing paket yang berisi informasi IP Address dan webmail yang didapatkan dari jaringan.

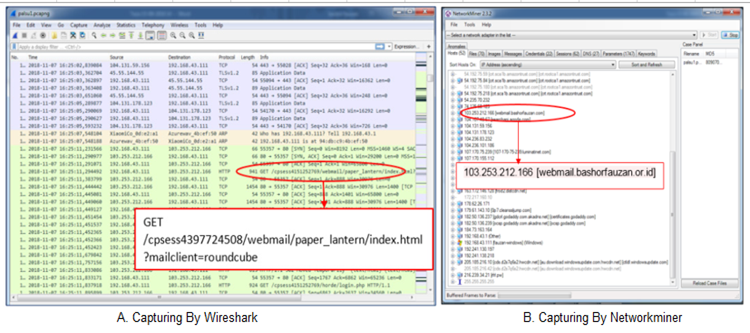

3. Examination email palsu: examination kedua menggunakan email palsu yang dikirim menggunakan webmail emkei.cz dan menggunakan alamat email [email protected]. Examination Wireshark paket yang dikirim dan diteima sangat banyak dalam hitungan beberapa saat maka diperlukan filtering yang berguna untuk mempermudah mencari paket email yang dicapture, berikut perintah filter yang digunakan adalah filter HTTP. Berikut adalah paket data yang berhasif di caputring oleh Wireshark dan Networkminer seperti gambar dibawah ini:

Gambar 6. Hasil Capturing Email Palsu dengan Wireshark dan Networkminer.

Hasil dari 2 tools tersebut memiliki perbedaan, tools Wireshark berhasil mendapatkan IP Address, Port, timestamp, dan MAC Address. Sedangkan tools Networkminer berhasil mendapatkan IP Address, Port dan timestamp saja.

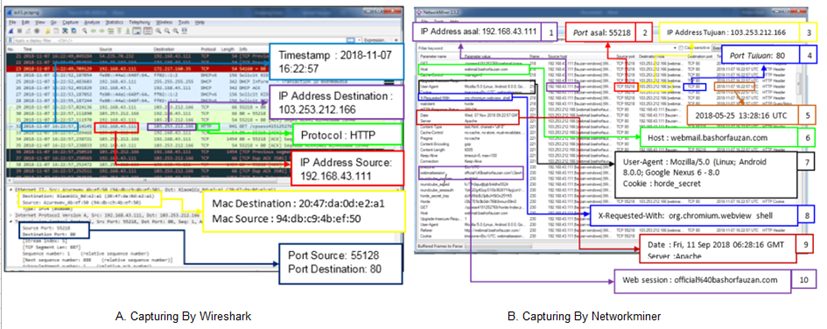

Analisis Tools Wireshark dan Networkminer seperti berikut ini:

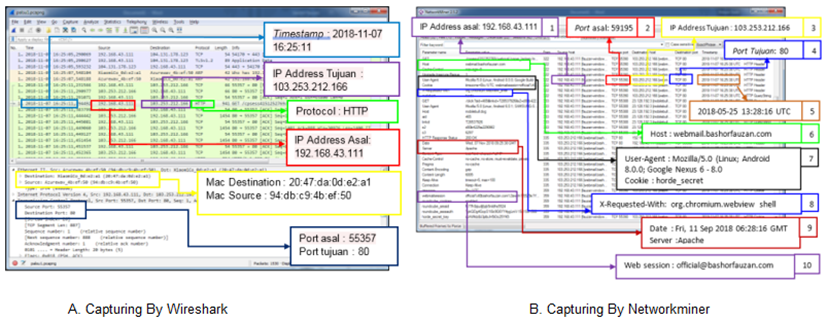

Gambar 7. Hasil analisis email asli menggunakan Wireshark dan Networkminer.

Gambar 8. Hasil analisis email palsu menggunakan Wireshark dan Networkminer.

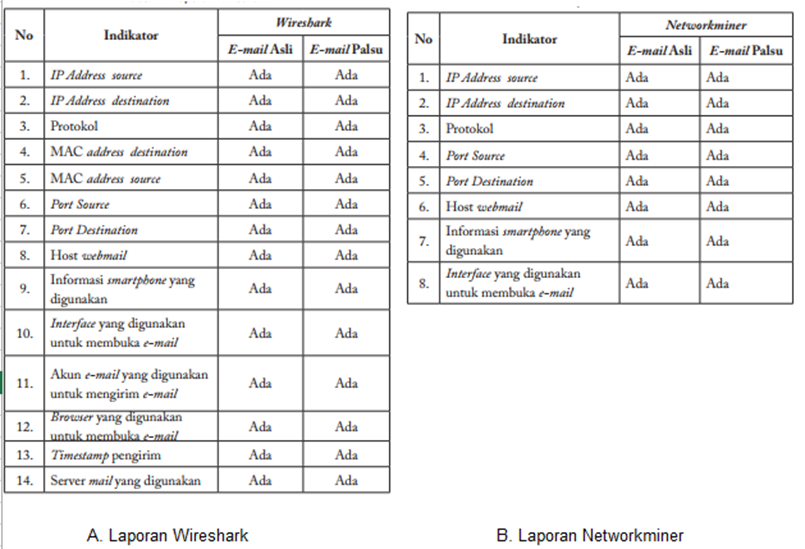

Tahap akhir simulasi adalah laporan. Laporan ini akan menampilkan hasil-hasil yang telah didapatkan oleh Tools Forensics yang digunakan dan telah dilakukan analisis. Laporan ini bertujuan untuk mempermudah melihat laporan pada setiap tahapannya, tools Forensics wireshark dan networkminer berhasil mendapatkan barang bukti digital seperti Tabel 1. Berikut ini:

Tabel 1. Laporan barang bukti yang didapat oleh Wireshark dan Networkminer.

Berdasarkan hasil analisis yang telah dilakukan Tools Forensics Wireshark dan Networkminer berhasil mendapatkan beberapa barang bukti digital yang dapat dilihat pada tabel 1.

Wassalamu'alaikum Wr. Wb.....