Cloud Computing Authentication Using Cancellable Biometrics

Otentikasi cloud computing menggunakan cancelable biometrik

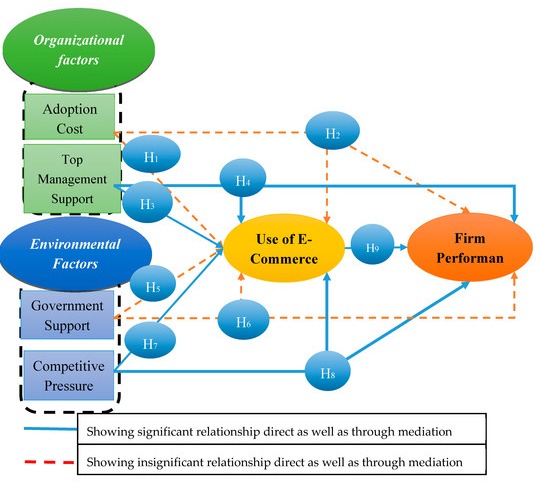

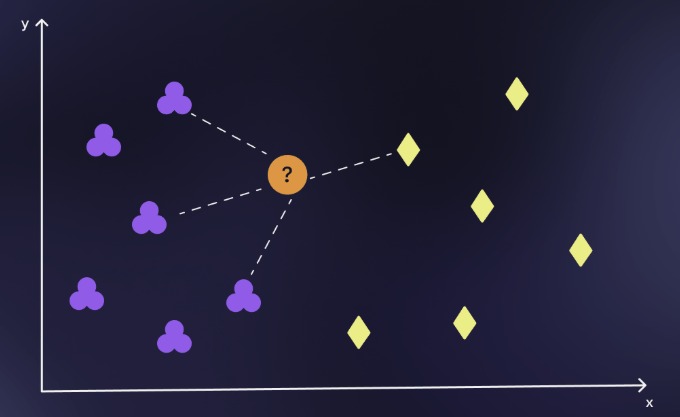

Komputasi awan semakin menjadi topik hangat dalam beberapa tahun terakhir dan telah mencapai kedewasaan. Namun kekhawatiran yang berkaitan dengan keamanan menjadi penghalang bagi pengguna sistem komputasi awan. Otentikasi pengguna mereka memerlukan keamanan yang terjamin tinggi karena semua perlindungan bergantung pada mekanisme. Dengan demikian dalam beberapa tahun terakhir teknologi biometrik menjadi salah satu fondasi utama dari berbagai solusi keamanan identifikasi dan verifikasi pribadi. Di lingkungan komputasi awan sejak kontrol keamanan berkurang seperti data bergerak secara dinamis, mereka menimbulkan beberapa masalah yang terkait dengan pengelolaan data biometrik. Untuk mengatasi masalah tersebut dalam paper ini penulis mengusulkan untuk menggunakan otentikasi biometrik yang dapat dibatalkan sistem otentikasinya. Dalam konsep ini gambar yang terdistorsi biometrik, yang berasal dari aslinya digunakan untuk otentikasi. Penambahan teknik penyembunyian data digunakan untuk menyematkan informasi demografis dalam gambar biometrik. Hasilnya sebuah otentikasi yang kuat dibuat oleh biometrik asli gambar tidak terekspos.

Kesimpulan: Otentikasi berbasis biometrik memiliki banyak keunggulan dibandingkan sistem tradisional seperti password. Secara khusus, pengguna tidak akan pernah kehilangan biometrik mereka, dan sinyal biometrik sulit untuk dicuri atau dipalsukan. Namun biometrik sistem rentan ketika diserang oleh peretas yang ditentukan. Delapan point kerentanan telah disorot dan cara mengatasinya telah dibahas. Teknik penyembunyian data akan digunakan untuk melawan serangan balasan yang diam-diam menanamkan informasi dalam gambar biometrik. Selanjutnya satu set data biometrik telah dikompromikan, itu dikompromikan selamanya. Oleh karena itu untuk mengatasi masalah, distorsi yang disengaja diterapkan pada biometrik gambar. Akibatnya gambar biometrik yang terdistorsi dapat dibatalkan. Keamanan dan privasi ditingkatkan karena fakta bahwa distorsi yang berbeda dapat digunakan untuk tujuan yang berbeda dan biometrik asli tidak pernah disimpan atau diungkapkan kepada server otentikasi.

Point kerentanan:

1. Menyajikan kemungkinan reproduksi template sebagai masukan ke sistem.

2. Mengirim ulang template digital yang disimpan sebelumnya.

3. Ekstraktor fitur diserang oleh Trojan Horse jadi yang menghasilkan set fitur yang dipilih sebelumnya oleh pengacau.

4. Fitur yang di ekstraksi dari sinyal input diganti dengan set fitur penipuan yang berbeda.

5. Matcher diserang dan dirusak sehingga menghasilkan match scores yang telah dipilih sebelumnya.

6. Basis data template yang disimpan dapat diserang dengan satu atau lebih template dimodifikasi untuk mengotorisasi penipu atau menolak layanan kepada orang yang sah.

7. Template yang disimpan dikirim ke matcher melalui sebuah saluran komunikasi. Perjalanan data melalui saluran dapat dicegat dan dimodifikasi.

8. Final match dapat diganti dengan rendering sistem otektikasi dinonaktifkan.

Referensi:

Soyjaudah, K. M., Ramsawock, G., & Khodabacchus, M. Y. (2013). Cloud computing authentication using cancellable biometrics. 2013 Africon. doi:10.1109/afrcon.2013.6757821